SUPREMA

- PRODUKTE

- Sicherheitsplattform

- BioStar X | On-Prem Sicherheit

- BioStar Air | Cloud-Sicherheit

- BioStar 2

- Zutrittskontrolle

- Zutrittskontrollgerät

- Biometrischer LeserNEW

- RFID-Leser

- Kabellose Türschlösser

- Peripheriegeräte

- Mobile Zugangskarte

- LÖSUNGEN

- Neuigkeiten

- Aktuelle Pressemitteilungen von Suprema

No todos los sistemas de control de acceso a la nube son iguales. Conozca la diferencia entre sistemas administrados en la nube, alojados en la nube y sistemas verdaderamente nativos de la nube.

Tras el artículo de la semana pasada, este es el tercer artículo de nuestra serie sobre control de acceso en la nube, adaptado de nuestro último eBook. Si desea profundizar en el futuro de la tecnología de acceso, la flexibilidad de las credenciales y las comparaciones de plataformas, descargue nuestra guía completa.

El control de acceso a la nube puede tener muchos significados diferentes, y no todos ofrecen la misma comodidad. Algunas plataformas conservan la infraestructura antigua y simplemente añaden un panel web. Otras van más allá, alojando los datos de los usuarios y las reglas de acceso en la nube, pero aún dependen del hardware heredado. Y unas pocas están diseñadas específicamente para la era de la nube, diseñadas desde cero para ofrecer agilidad, escalabilidad y simplicidad.

Comprender los tipos de sistemas de control de acceso a la nube.

Para ayudarlo a tomar decisiones informadas, analicemos los tres tipos principales de sistemas de control de acceso a la nube que se encuentran comúnmente en el mercado actual.

Nivel 1: Control de acceso administrado en la nube (local disfrazado).

Este enfoque consiste básicamente en un control de acceso tradicional con una puerta de enlace en la nube integrada.

• El sistema se ejecuta en un servidor dedicado que emula el software local tradicional, pero alojado externamente. • Cada sitio requiere configuración manual.

• La lógica y los datos de autenticación principales permanecen aislados por cliente, lo que limita la sincronización en tiempo real y la agilidad nativa de la nube.

Esta configuración agrega complejidad, costos de instalación y limita la escalabilidad, y aún así usted sigue administrando infraestructura en diferentes ubicaciones.Nivel 2: Control de acceso alojado en la nube (ACaaS tradicional).

Este modelo se comercializa comúnmente como «Control de Acceso como Servicio» (ACaaS). Introduce la gestión de credenciales y la configuración del acceso de usuarios en la nube.

Los lectores se conectan a una plataforma alojada en la nube para verificar las identidades de los usuarios.

Sin embargo, a menudo se siguen necesitando controladores de puerta locales (UCA). Estos dispositivos transmiten comandos desde la nube a las puertas.

Añadir una nueva puerta suele implicar la compra y configuración de otro controlador, lo que supone un coste y una complejidad adicionales.

Si bien admite la gestión centralizada, el sistema aún depende de una infraestructura local parcial, lo que limita los beneficios de la verdadera agilidad de la nube.Nivel 3: Control de acceso nativo de la nube (por ejemplo, BioStar Air).

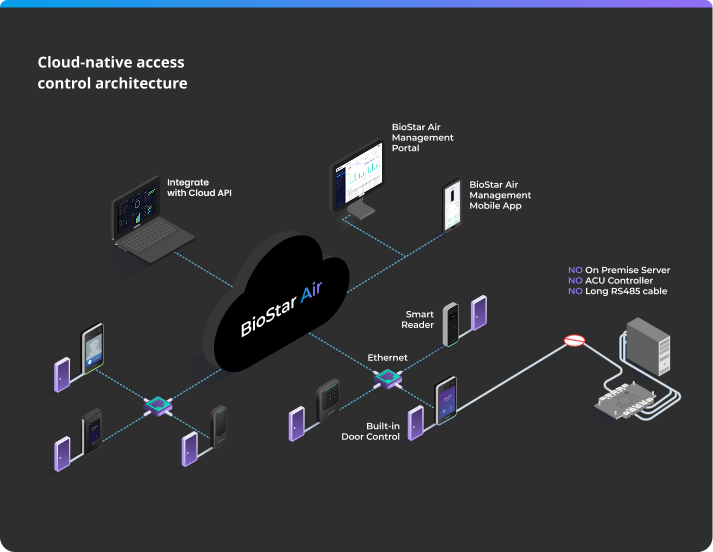

Las plataformas nativas de la nube no son versiones modernizadas de sistemas antiguos, sino que están diseñadas específicamente para la conectividad moderna, la escalabilidad multisitio y las operaciones móviles. En lugar de depender de servidores locales o controladores intermedios, estas soluciones aprovechan la arquitectura edge y dispositivos inteligentes que operan de forma independiente, se sincronizan al instante y escalan sin esfuerzo.

BioStar Air es un ejemplo destacado de esta nueva generación.

A diferencia de la mayoría de los sistemas en la nube que requieren controladores de puertas o soluciones biométricas alternativas de terceros, BioStar Air conecta los lectores inteligentes de Suprema directamente a la nube mediante una IP estándar, sin necesidad de un servidor local ni una herramienta de sincronización. Los lectores gestionan la lógica de acceso de forma independiente y se comunican con la nube para obtener actualizaciones en tiempo real en todas las instalaciones, independientemente de los límites de la red.

Así funciona en la práctica:

• Sin controladores. Sin armarios de servidores. Simplemente instale un lector Suprema, conéctelo a la red y estará listo. • Los lectores perimetrales inteligentes procesan las decisiones de acceso localmente, con relés y procesadores integrados.

• La gestión multisitio es fluida. Un solo sistema gestiona el acceso en oficinas, almacenes, tiendas e instalaciones remotas.

• Las actualizaciones de credenciales y los registros se sincronizan instantáneamente en todas las ubicaciones, sin duplicación de datos ni transferencias manuales.

Esta arquitectura no solo simplifica la configuración, sino que también cambia la perspectiva sobre la escalabilidad. Las organizaciones pueden empezar con un tamaño pequeño, implementar rápidamente y expandirse posteriormente sin tener que reconfigurar los sistemas ni reinscribir a los usuarios.

Biometría: la prueba de fuego definitiva.

¿Quiere saber si una plataforma en la nube está realmente preparada para el control de acceso moderno? Observe cómo gestiona la biometría.

La mayoría de las plataformas en la nube:

• Integran lectores de terceros mediante API o middleware. • Mantienen bases de datos separadas para datos biométricos.

• Requieren múltiples fotos o escaneos largos para el registro facial.

• Ofrecen inconsistente resultados con anticuado pareo algoritmos .

BioStar Aire:• Compatibilidad biométrica nativa (rostro y huella dactilar).

• Registro facial con una sola mirada.

• Registro remoto con una sola selfie desde su teléfono.

• Propagación en la nube en tiempo real a todos los lectores.

• Precisión de coincidencia impulsada por IA y anti-suplantación en el borde.

Para Erik Cornelius, director de producto de BioStar Air en Suprema, aquí es donde la mayoría de las plataformas en la nube fallan, no porque no lo intenten, sino porque sus bases nunca se construyeron para la biometría:

La velocidad del registro biométrico es la prueba de fuego definitiva. Es donde la arquitectura y la experiencia del usuario se fusionan. Si el registro tarda 30 segundos, requiere varias fotos o no se sincroniza instantáneamente entre dispositivos, no está ante una verdadera plataforma nativa de la nube. Con BioStar Air, el registro y la propagación entre lectores tardan menos de cinco segundos. Esto significa que el perfil biométrico está disponible al instante en todos los lectores conectados del mundo en cuanto se retira. Sin software adicional. Sin registro secundario. Eso es lo que llamamos un verdadero "registro de una sola vez", y es una diferencia abismal con respecto a lo que ofrecen la mayoría de los proveedores.

La importancia de una experiencia unificada.

El control de acceso debería ser sencillo, tanto para administradores como para usuarios. Sin embargo, muchos sistemas en la nube aún dependen de:

• Software de escritorio o VPN poco eficientes.

• Sincronización manual de credenciales.

• Portales independientes para la inscripción o la generación de informes.BioStar Air centraliza todo en una plataforma intuitiva:

• Administre el acceso, las credenciales, los dispositivos y los usuarios desde un portal web.

• Inscriba y revoque usuarios desde una aplicación móvil.

• Obtenga el estado de la puerta en tiempo real, secuencias de video y alertas en cualquier lugar.

No todas las plataformas en la nube son iguales. El verdadero control de acceso nativo de la nube ofrece mucho más que solo acceso remoto: redefine la forma en que las organizaciones protegen, escalan y dan soporte a sus espacios.

Comprender los tipos de control de acceso en la nube es solo el principio. No todas las plataformas son iguales , y conocer sus características internas puede ayudarle a evitar costosas concesiones. En el próximo artículo, exploraremos casos de uso reales donde el control de acceso nativo en la nube ofrece un valor excepcional, desde espacios de coworking y gimnasios hasta cadenas minoristas y franquicias distribuidas. Manténgase al tanto.

¿Quieres conocer la historia completa ahora mismo? Descarga el eBook completo de BioStar Air para obtener información de expertos, casos prácticos y comparativas de plataformas.